|

|

|

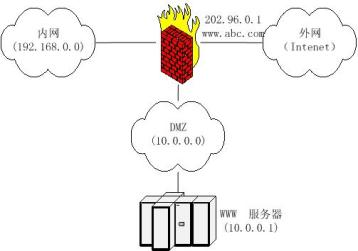

現在的伺服器一般很少不受保護直接連接到網路上,通常會加裝防火牆以保證伺服器的安全。在防火牆環境下安裝和調試憑證往往會比較複雜,本文針對標準的防火牆解決方案(DMZ)下SSL伺服器憑證的安裝和調試,作出一個解釋。

| 硬體防火牆: | 指安裝在伺服器和路由器之間的硬體設備,常見如Cisco PIX,Netscreen,Nokia等。硬體防火牆主要通過虛擬位址映射,狀態檢測過濾技術等來實現對伺服器的保護。 |

| 軟體防火牆: | 指安裝在伺服器上的安全軟體,主要通過設定對伺服器埠的訪問控制來保護伺服器不受到非法的攻擊。 |

| DMZ: | DMZ是英文“demilitarized zone”的縮寫,中文為“隔離區”,也稱“非軍事化區”,該區域可被外網及內網訪問,但是不能訪問內網,有時也被設定為不能訪問外網,以避免其中的伺服器被駭客攻擊後,藉以攻擊內網和其他外網。 |

| 內網: | 內網是連接部門內部使用的電腦。該網段內電腦對外不公開,但一般可以通過授權訪問外網和DMZ |

| 外網: | 不受防火牆的保護,完全開放,一般都是指Internet或連向Internet的路由閘道等設備。 |

以上網站在Internet上的訪問位址為: www.abc.com ,其IP地址為:202.96.0.1,而該地址實際上是被設定在防火牆上的,而真正的WWW伺服器的IP地址為:10.0.0.1,在DMZ區內,通過設定位址映射(或者叫虛擬主機),將訪問202.96.0.1的80埠的請求,轉向10.0.0.1的80埠,使得WWW伺服器可以向外網提供Web服務。

請在伺服器上安裝SSL憑證,具體方法請右邊的列表。

在防火牆上增加一個新的443埠的位址映射。

|

位址映射

|

伺服器IP

|

伺服器埠

|

防火牆IP

|

防火牆埠

|

| 原來的WEB服務 |

202.96.0.1 |

80 |

10.0.0.1 |

80 |

| 新增的SSL服務 |

202.96.0.1 |

443 |

10.0.0.1 |

443 |

經常會發現 一般情況下,這2步就可以使你的伺服器向外提供SSL服務,但是由於防火牆使網路環境變得十分複雜,還是無法在外網訪問到SSL埠,這個時候,你就需要按下面的三步方法來進行調試。

檢查本端伺服器上是否能訪問到SSL服務。

請登錄到伺服器上,在瀏覽器上輸入https://www.abc.com,來檢查伺服器上的憑證是否安裝好。要特別注意的是,由於真正的DNS已經將www.abc.com解析到202.96.0.1,也就是防火牆上的那個IP,如果直接訪問www.abc.com就會先去訪問防火牆,這樣即使訪問不成功,我們也無法知道故障點的位置。所以我們必須先在伺服器的HOSTS檔上增加一條記錄:

www.abc.com 127.0.0.1

這樣,伺服器在訪問www.abc.com的時候,就直接訪問本地IP。

如果訪問成功,請繼續到下一步,如果訪問失敗,則表示SSL憑證沒有被正確地安裝在伺服器上,請重新檢查伺服器。

檢查局域網內是否能訪問到SSL服務

在DMZ區內找一台電腦,這台電腦和伺服器在同一網段內,假設它地IP為:10.0.0.2,在這台電腦的瀏覽器上輸入https://www.ab.com,檢查在局域網環境下是否能訪問伺服器的SSL(443)埠,這主要是為了檢查伺服器上是否安裝了軟體防火牆,該防火牆是否將伺服器的SSL(443)埠關閉掉了。

同樣我們也需要在這台電腦修改HOSTS檔,增加一條:

www.abc.com 127.0.0.1

如果訪問成功,請繼續下一步,如果訪問失敗,請檢查伺服器上的是否安裝了軟體防火牆,或者啟用了網卡上的IP位址過濾功能,在局域網內能夠成功訪問伺服器的SSL埠後再繼續下一步

在外網訪問防火牆位址

在外網,或是從Internet上訪問https://www.abc.com,這個時候我們知道伺服器在其本機和局域網內都已經能正常被訪問SSL埠,如果仍然有什麼問題,肯定是防火牆上的設置造成的,我們只需要檢查防火牆就可以。

|

|

|

|